nos articles et nos conseils en cybersécurité

Publié le : 02 /05/2016

Pour être acceptée par tous les salariés et usagers, la sécurité ne doit pas être une contrainte. Si sa conception ne doit souffrir d’aucune lacune, son acceptation par tous implique un usage simple et transparent. C’est l’objectif ambitieux que s’est fixé Alexis Gollain, un jeune ingénieur qui a créé sa société Kazeko à Tours. Hébergée…

Publié le : 27 /04/2016

Les établissements de santé ont une mission de service public. Mais au-delà de la mission de santé publique, ils endossent, de fait, aussi une mission de protection de leurs patients et en particulier de protection des données sensibles qu¹ils collectent sur ceux-ci : les données de santé à caractère personnel. Parce…

Publié le : 25 /04/2016

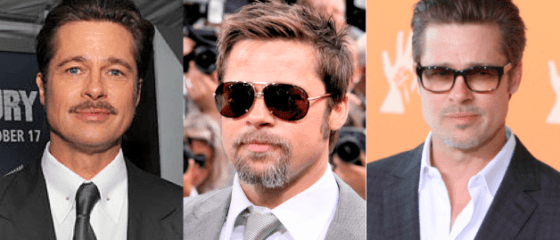

Contrairement aux ordinateurs, l’homme est naturellement capable de détecter et identifier un visage. À ce jour, aucun traitement informatique n’a réussi à égaler le couple (œil humain + mémoire). Pourtant, une telle technologie serait un atout considérable dans nos systèmes de sécurité. Pour ne citer qu’un exemple : comment s’assurer qu’une seule personne (et la bonne)…

Publié le : 19 /04/2016

L’expression la plus appropriée que l’on peut lui trouver en français est le « suivi des utilisateurs ». Mais elle perd alors de son sens, car elle ne traduit pas la particularité avec laquelle les utilisateurs sont suivis. Il s’agit d’identifier et de caractériser un utilisateur et de quantifier toutes ses interactions face à un point de…

Publié le : 18 /04/2016

Aujourd'hui, pour protéger notre trafic internet, nous exploitons différents protocoles de chiffrement conçus pour ajouter une ou plusieurs fonctions de sécurité (confidentialité, intégrité, authenticité, imputabilité) sur les protocoles qui n'en possèdent pas nativement. L'un des plus utilisés est TLS (Transport Layer Security) développé par l'IETF, qui est l'évolution de SSL (Secure Socket Layer) développé par…

Publié le : 11 /04/2016

L'identification par radiofréquence (ou RFID : Radio Frequency IDentification) est une technologie de communication sans contact de proximité (NFC : Near Field Contact) de plus en plus utilisée dans tous les domaines et celui de la sécurité n’y échappe pas. En effet, on peut l’utiliser que ce soit pour déverrouiller sa session d’ordinateur ou pour ouvrir…

Publié le : 09 /04/2016

Face aux nouvelles menaces, l'installation de logiciels de sécurité est indispensable, mais pas suffisante. Différentes mesures doivent être prises pour protéger les actifs des entreprises. Depuis la création, en 1983, d'un des premiers virus par Fred Cohen (considéré comme l'un des pères de la virologie grâce à ses travaux menés dans les années…

Publié le : 23 /03/2016

Les révélations de Snowden sont le point d’orgue de 60 ans d’espionnage planétaire. L’affaire PRISM et les informations de Snowden ont secoué la planète depuis plusieurs mois et après l’inévitable buzz, quelles conséquences l’État en a-t-il tirées et, plus important, que doit on en penser quand on est DSI ou DG d’une entreprise ? Les…

Publié le : 03 /03/2016

Dans un précédent article, nous avons mis en évidence différentes techniques d’interception de flux WEB chiffrés (flux « HTTPS »). Aujourd’hui, nous expliquons comment il est possible de mettre en évidence ces pratiques plus ou moins malveillantes. Notre article montre les limites de la sécurité du protocole de chiffrement le plus utilisé sur internet... Par…