nos articles et nos conseils en cybersécurité

Publié le : 23 /02/2024

La communication joue un rôle crucial dans la mise en place et le maintien d’un plan de continuité d’activité (PCA) efficace pour une entreprise. En cas de crise ou de situation d’urgence, il est essentiel que tous les membres du personnel soient informés rapidement et précisément des mesures à prendre. La communication claire et transparente…

Publié le : 20 /02/2018

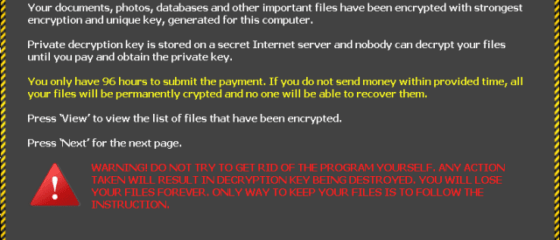

Régulièrement, des PME sont touchées par un virus ou victimes d’un virement frauduleux. En échangeant de plus en plus de données avec des tiers (banques, comptables, fournisseurs…) et leurs clients, les entreprises multiplient les risques d’être infectées. Or, différentes menaces peuvent impacter leur activité économique. Présentation non exhaustive : Les ransomwares Appelés également…

Publié le : 18 /05/2017

Panne d'un disque dur, infection virale, rançongiciel, incendie, dégât des eaux, erreur humaine : les pertes de données ont plusieurs causes. Les conséquences peuvent être dramatiques pour l'entreprise. Il convient donc de prendre des précautions afin de sauvegarder ses précieux documents. « Il ne faut jamais mettre ses ufs dans le même panier ». Ce proverbe…

Publié le : 11 /11/2016

Ransomware : contraction du mot rançon et de malware. Ce type de menace plane sur le web, inquiétant tant les professionnels que les particuliers. Sa principale caractéristique est de rendre dépendante une personne de son agresseur. Ainsi, une fois que ce malware (appelé aussi rançongiciel) infecte un de vos ordinateurs, il se propage sur les autres…

Publié le : 10 /10/2016

Face aux menaces actuelles, de type ransomware, nous constatons que les Très Petites Entreprises (TPE) et les Petites et Moyennes Entreprises (PME) n’ont pas toujours les moyens de lutter efficacement. Nous allons voir dans cet article qu’il est néanmoins possible de déployer des solutions permettant de rétablir l’activité de l’entreprise touchée par un cyberincident. Ces…

Publié le : 29 /09/2016

Le piratage informatique ne doit plus être assimilé à un problème technique, mais à une gestion du risque économique. D’où la nécessité pour les entreprises de se protéger efficacement contre les attaques informatiques en faisant couvrir leurs pertes par un assureur. Toutes les entreprises deviennent hyper connectées. Les données sont au cœur…

Publié le : 01 /07/2016

Quelle confiance peut-on accorder aux antivirus ? En analysant le comportement de l'antivirus d'Avast, nous avons découvert qu'il surveille les flux chiffrés. En laissant activée une certaine option, Avast a accès à tous vos identifiants et vos informations personnelles... Comme une attaque man-in-the-middle... De par sa mission première, analyser tous les fichiers et flux présents…

Publié le : 10 /11/2015

Prise de conscience des PDG, développement à l’étranger, traque des sites de contrefaçons, Internet des objets… Entretien avec Erwan Keraudy, CEO de CybelAngel, une entreprise spécialisée dans la détection de fuites de données et de piratages informatiques. Propos recueillis par Philippe Richard Selon une enquête du cabinet d’audit et de conseil…

Publié le : 11 /07/2015

Aujourd’hui les constructeurs automobiles cherchent à rendre leurs produits de plus en plus autonome et informatisés : GPS, écrans, synthèse vocale, un véritable ordinateur. Cette informatisation est relativement récente, les garagistes deviennent des ”techniciens”, impossible de se passer d’un diagnostic électronique lors d’une vérification. Bien évidemment, cette intervention a un prix, mais ne serait-elle pas…